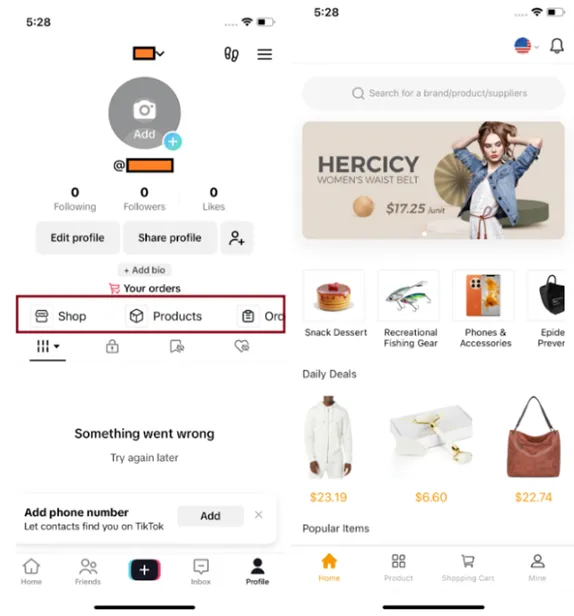

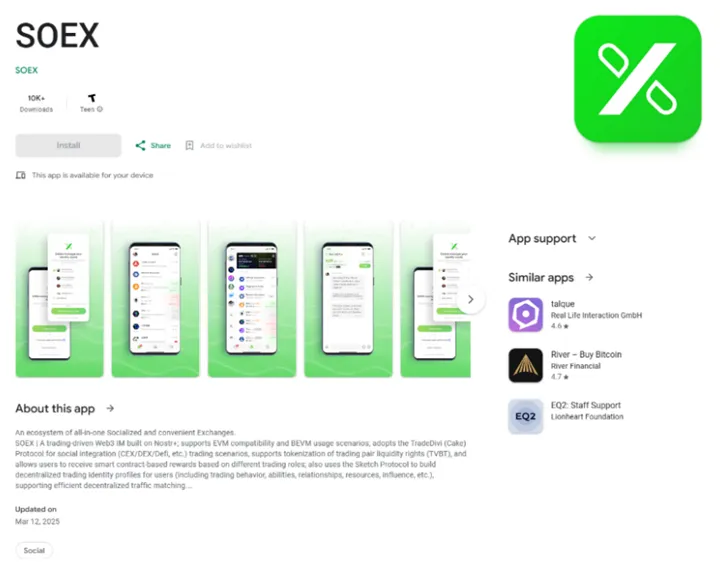

SparkKitty được cài cắm trong các ứng dụng có nội dung liên quan đến tiền điện tử, cờ bạc, cũng như trong một phiên bản giả mạo của ứng dụng TikTok. Các ứng dụng này được phát tán không chỉ qua App Store và Google Play, mà còn trên các trang web lừa đảo.

Theo phân tích của các chuyên gia, mục tiêu của chiến dịch này có thể là đánh cắp tiền điện tử của người dùng khu vực Đông Nam Á, Trung Quốc và người dùng tại Việt Nam cũng có nguy cơ đối mặt với mối đe dọa tương tự.

Để tránh trở thành nạn nhân của phần mềm độc hại này, Kaspersky khuyến nghị người dùng thực hiện các biện pháp an toàn sau: Nếu đã lỡ cài đặt một trong các ứng dụng nhiễm mã độc, hãy nhanh chóng gỡ bỏ ứng dụng khỏi thiết bị và không sử dụng lại cho đến khi có bản cập nhật chính thức nhằm loại bỏ hoàn toàn tính năng độc hại. Tránh lưu trữ ảnh chụp màn hình chứa thông tin nhạy cảm vào thư viện ảnh, đặc biệt là hình ảnh có các đoạn mã khôi phục ví tiền điện tử. Thay vào đó, người dùng có thể lưu trữ thông tin đăng nhập trong các ứng dụng quản lý mật khẩu chuyên dụng như Kaspersky Password Manager. Cài đặt phần mềm bảo mật đáng tin cậy, chẳng hạn như Kaspersky Premium, để ngăn chặn nguy cơ nhiễm mã độc. Đối với hệ điều hành iOS với kiến trúc bảo mật đặc thù, giải pháp của Kaspersky sẽ cảnh báo nếu phát hiện thiết bị truyền dữ liệu đến máy chủ điều khiển của tin tặc, đồng thời chặn quá trình truyền dữ liệu này…

Một số chi tiết kỹ thuật cho thấy chiến dịch tấn công mới này có liên quan tới SparkCat, một Trojan từng được phát hiện trước đó. SparkCat là mã độc đầu tiên trên nền tảng iOS có mô-đun nhận dạng ký tự quang học tích hợp (OCR) để quét thư viện ảnh người dùng, đánh cắp ảnh chụp màn hình có chứa mật khẩu hoặc cụm từ khôi phục ví tiền điện tử. Sau SparkCat, đây là lần thứ hai trong năm các nhà nghiên cứu tại Kaspersky phát hiện mã độc dạng đánh cắp thông tin (Trojan stealer) trên App Store.

Dmitry Kalinin, chuyên gia phân tích mã độc tại Kaspersky cho biết: “Sau khi cài đặt, các ứng dụng này hoạt động đúng như mô tả ban đầu. Tuy nhiên, trong lúc cài đặt, chúng âm thầm xâm nhập vào thiết bị và tự động gửi hình ảnh từ thư viện của nạn nhân về kẻ tấn công. Hình ảnh này có thể chứa thông tin nhạy cảm mà tin tặc tìm kiếm, như các đoạn mã khôi phục ví tiền điện tử, cho phép chúng chiếm đoạt tài sản số của nạn nhân”.